На этапе «локализация компьютерного инцидента» специалистами, входящими в состав рабочей группы реагирования на компьютерный инцидент, должны выполняться действия, направленные на ограничение функционирования элементов информационной инфраструктуры, вовлеченных в компьютерный инцидент, с целью предотвращения его дальнейшего распространения.

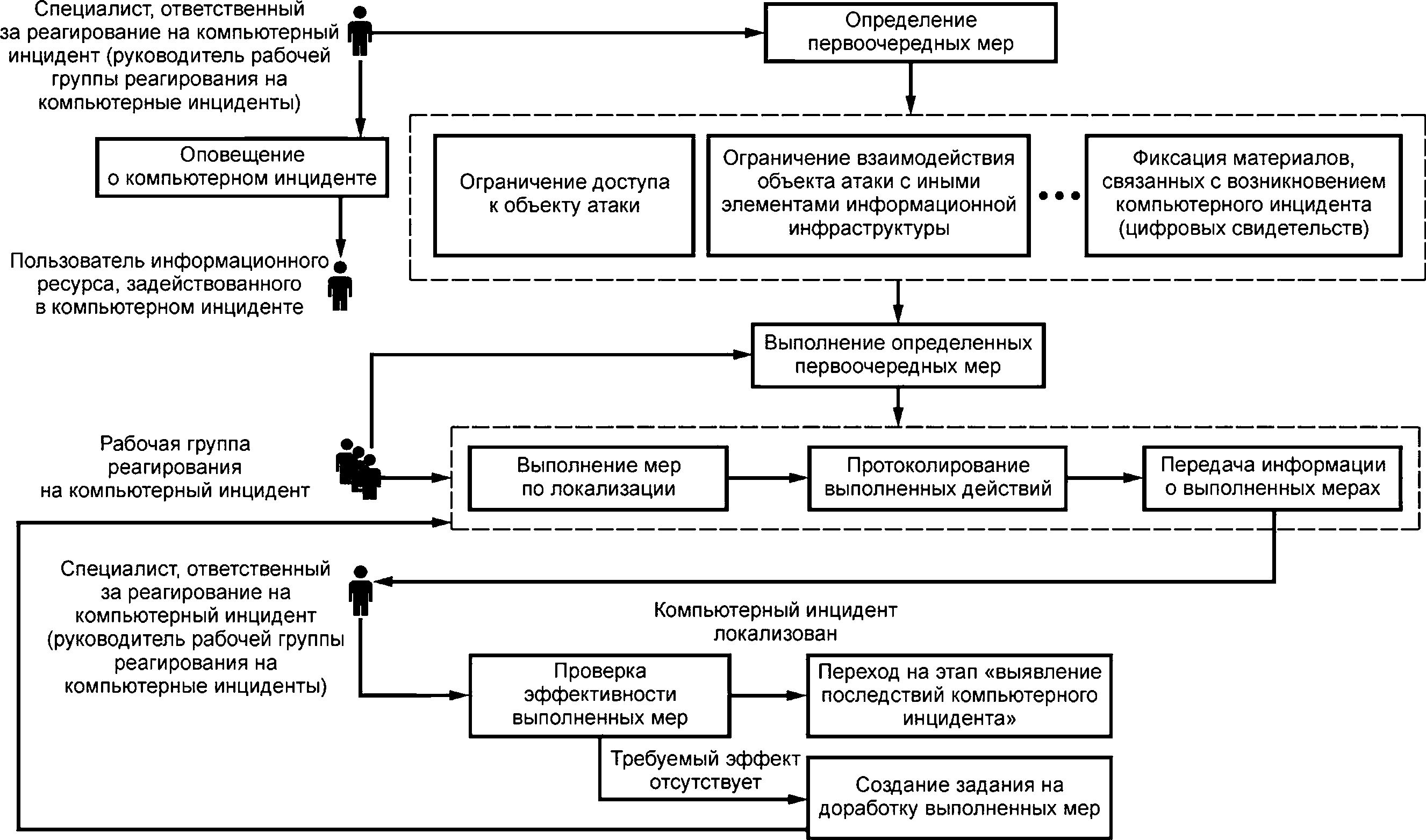

На рисунке 2 представлена схема организационного процесса этапа «локализация компьютерного инцидента».

Рисунок 2 - Схема организационного процесса этапа «локализация компьютерного инцидента»

К примерам возможных действий, которые могут выполняться при локализации компьютерных инцидентов, можно отнести:

- применение блокировок (использование межсетевого экрана).

Примечание - Блокировки с использованием межсетевых экранов используются для предотвращения несанкционированного воздействия. Например, с использованием межсетевого экрана можно заблокировать информационные потоки с IP-адресов, с которых распространяется вредоносное ПО, шпионское ПО, а также IP-адресов почтовых ретрансляторов, источников фишинга и спама. Почтовые блокировки включают в себя фильтрацию вложений, строк темы и адреса отправителей. Для предотвращения доступа к неразрешенным или вредоносным веб-сайтам или хостам (узлам) могут применяться блокировки URL-адресов и доменных имен;

- отключение (изоляция, исключение).

Примечание - Отключение зараженного элемента информационной инфраструктуры (группы элементов или информационного ресурса в целом) от локальной вычислительной сети может предотвратить заражение остальной части информационной инфраструктуры. Отключение зараженного элемента информационной инфраструктуры (группы элементов или информационного ресурса в целом) от сети Интернет или любых других общедоступных сетей связи может предотвратить несанкционированный доступ и, соответственно, нарушение конфиденциальности, целостности и доступности информации. В некоторых случаях целесообразно осуществлять мониторинг вредоносной активности, ограничив при этом возможности злоумышленника атаковать другие информационные ресурсы;

- выключение.

Примечание - Если дальнейшее функционирование элемента информационной инфраструктуры (группы элементов или информационного ресурса в целом) приведет к уничтожению (потере) данных, может быть принято решение о прекращении функционирования элемента информационной инфраструктуры (группы элементов или информационного ресурса в целом). Следует учитывать, что выключение элемента информационной инфраструктуры может отрицательно сказаться на работе конкретных пользователей, сервисов и различных критических процессов. Данное решение должно приниматься в координации с соответствующим руководителем и (или) ответственными за эксплуатацию информационных ресурсов организации;

- изменения маршрутизации.

Примечание - Изменения маршрутизации осуществляются с целью устранения маршрута, по которому действует злоумышленник, препятствуя ему в получении доступа к информационным ресурсам, которые могут являться объектами атаки, а также блокирования механизмов передачи (распространения) вредоносного ПО;

- отключение или блокирование процессов.

Примечание - В данном случае осуществляется отключение или блокирование процессов, которые могли быть использованы злоумышленником;

- отключение учетных записей пользователей.

Примечание - В данном случае осуществляется отключение учетных записей пользователей, которые могли быть использованы злоумышленником.

Любые изменения в информационных ресурсах, включая действия по локализации компьютерного инцидента, могут привести к потере (уничтожению) информации, связанной с возникновением компьютерного инцидента (цифровых свидетельств). Следует убедиться, что вся информация, необходимая для установления причин и условий возникновения компьютерных инцидентов (цифровые свидетельства), собрана в полном объеме перед внесением каких-либо системных изменений [из 6.3 Локализация компьютерного инцидента ГОСТ Р 59712-2022]