в могут быть получены или серией . Кроме того, если часть этих данных включает , то можно выполнять активизированный над данными.

10 и 11 иллюстрируют, как , используемые для определения схемы (N+1), влияют на процессы манипулирования данными в базе данных (N). Используются следующие пять процессов манипулирования данными: 1) - выбирать, 2) - активизировать, 3) - с , 4) - связывать с , 5) - выбирать или модифицировать. Перечисления от 1 до 5 обозначают шаги, которые объясняются на следующих рисунках. Рисунки 10 и 11 являются расширением рисунка 9 для того, чтобы показать активизацию, схемные соединения, промежуточные выборки данных, подготовку и других процессов манипулирования данными.

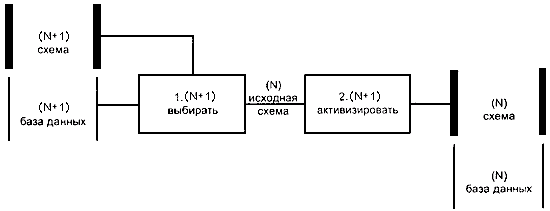

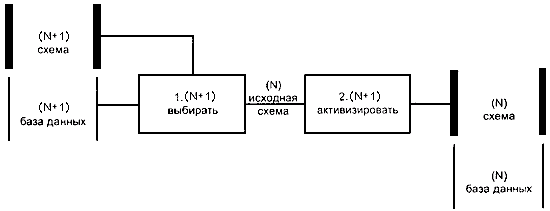

Рисунок 10 - Создание пустой базы данных

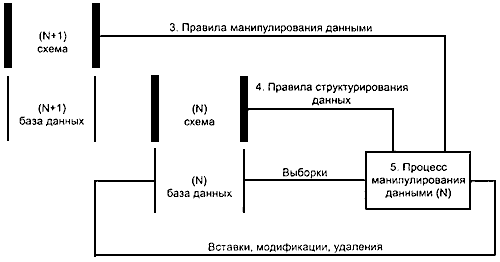

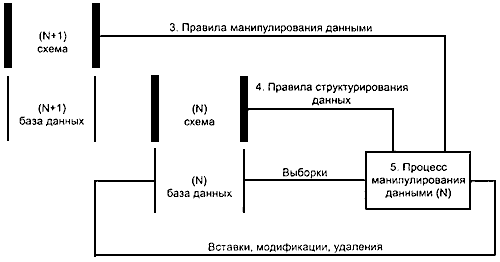

Рисунок 11 - Связывание и манипулирование данными

Следующие шаги описывают соответствующие процессы (рисунки 10 и 11) и показывают, как правила дают процессу манипулирования данными (N) корректно управлять базой данных (N).

Шаг 1. Процесс манипулирования данными выбирает (N) из базы данных (N+1), используя правила и структуры данных схемы (N+1). Представления исходной схемы (N) в базе данных (N+1) являются , которые могут быть модифицированы. Исходная схема (N) после выборки может иметь или не иметь форму постоянных данных. Например, выборки может просто устанавливать в базе данных (N+1) или может выбрать данные из базы данных (N+1) и хранить их в базе данных, отличающейся от той, в которой хранится база данных (N+1). Эта другая база данных должна также соответствовать схеме (N+1).

Шаг 2. Исходная схема активизируется, чтобы создать объектную схему и пустую базу данных (N). Осуществляется анализ, который предшествует активизации, для гарантии того, что исходная схема есть истинная схема. Такой анализ может быть выполнен в целом или частично с помощью процесса манипулирования данными (N+1), выполняющего выборку, с помощью другого процесса, который анализирует исходную схему, или в связи с активизацией.

Активизация может заканчиваться изменением признака, связанного с предварительно выбранной схемой (N) в базе данных (N+1). Альтернативно активизация может заканчиваться физическим движением данных (N+1) и изменением формы представления. В обоих случаях активизированная схема должна быть защищена от любого изменения, которое осуществлялось бы в базе данных, не соответствующей схеме.

Шаг 3. Правила манипулирования данными, которые управляют процесса манипулирования данными (N), имея доступ к базе данных (N), являются теми же самыми или основанными на правилах, связанных со схемой (N+1).

Шаг 4. Каждый процесс манипулирования данными (N), который должен иметь доступ к базе данных (N), связывается с правилами средства данных в схеме (N+1). Когда уровень (N+1) является самым высоким уровнем, это связывание неявное.

Шаг 5. Для того чтобы процесс манипулирования мог иметь доступ к базе данных (N), схема (N) должна быть активной.

Шаги 1 и 2 обеспечивают создание пустой базы данных. Шаг 3 делает определенной связь между средством моделирования данных, определенным на уровне (N+1), и процессом манипулирования данными (N). Этот шаг делает явным важный атрибут блокирования . Обе пары уровней требуются для того, чтобы процессы могли осуществляться корректно.

Связывание может быть выполнено различными способами (например, с помощью ссылки на схему или с помощью объединения схемы процесса) и в различные (например, при выполнении или при компиляции). Сделанный выбор может влиять на время выполнения, и поддержку процессов и схемы во время модификации последней. В противном случае выбор не влияет на процессов [из 5.3 Пары уровней и связанные с ними процессы ГОСТ 34.321-96]